В поразительном откровении, исследователи кибербезопасности из CYFIRMA обнаружили вредоносное приложение для Android с именем «Безопасный чат», который был использован хакерами для проникновения и кражи конфиденциальные данные от пользователей популярных коммуникационных платформ, таких как Сигнал и WhatsApp. Подозревается в связи с индийская группа хакеров APT «Bahamut», это шпионское ПО представляет серьезную угрозу для людей в Южная Азия.

В этой статье мы прольем свет на модусоперанди этой изощренной кампании кибершпионажа, а также разоблачение опасности ничего не подозревающим пользователям.

Подробности атаки

Приложение «Безопасный чат» служит Троянский конь, приглашение пользователей под видом защищенной чат-платформы. С помощью хитрых методов социальной инженерии жертвы заставляют поверить, что они переходят на более безопасные средства связи. Приложение разработано с вводящим в заблуждение интерфейсом, имитирующим внешний вид легитимного чат-приложения, и даже проводит пользователей через, казалось бы, аутентичный процесс регистрации, создавая ложное чувство доверия.

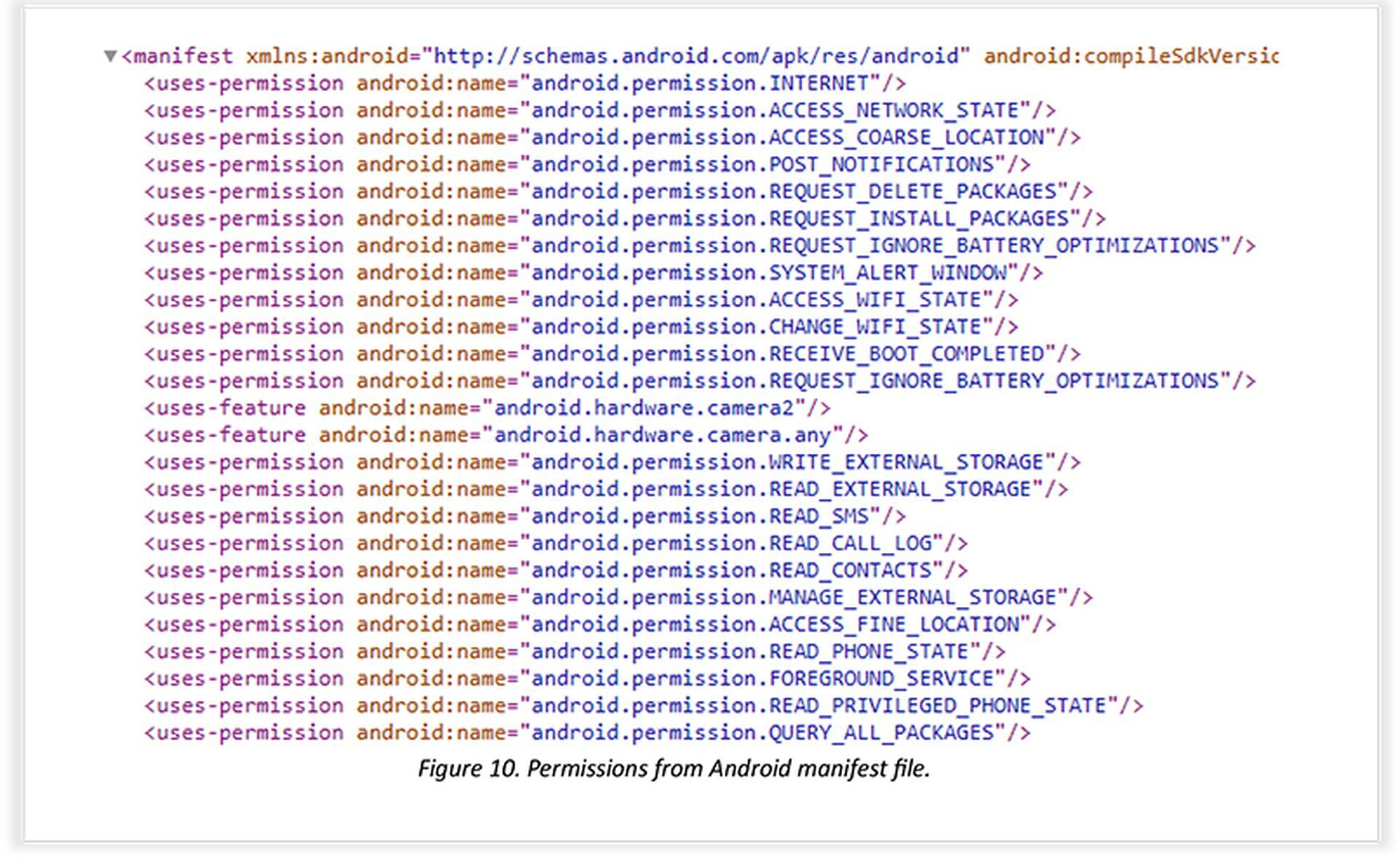

Получение разрешений глубокого уровня

Важным шагом в атаке является получение разрешений на использование Услуги специальных возможностей на устройстве жертвы. После получения эти разрешения используются для автоматически предоставлять шпионскому ПО расширенный доступ к конфиденциальным данным, в том числе список контактов, SMS-сообщения, журналы вызовов, внешнее хранилище устройств, и точное местоположение GPS информация.

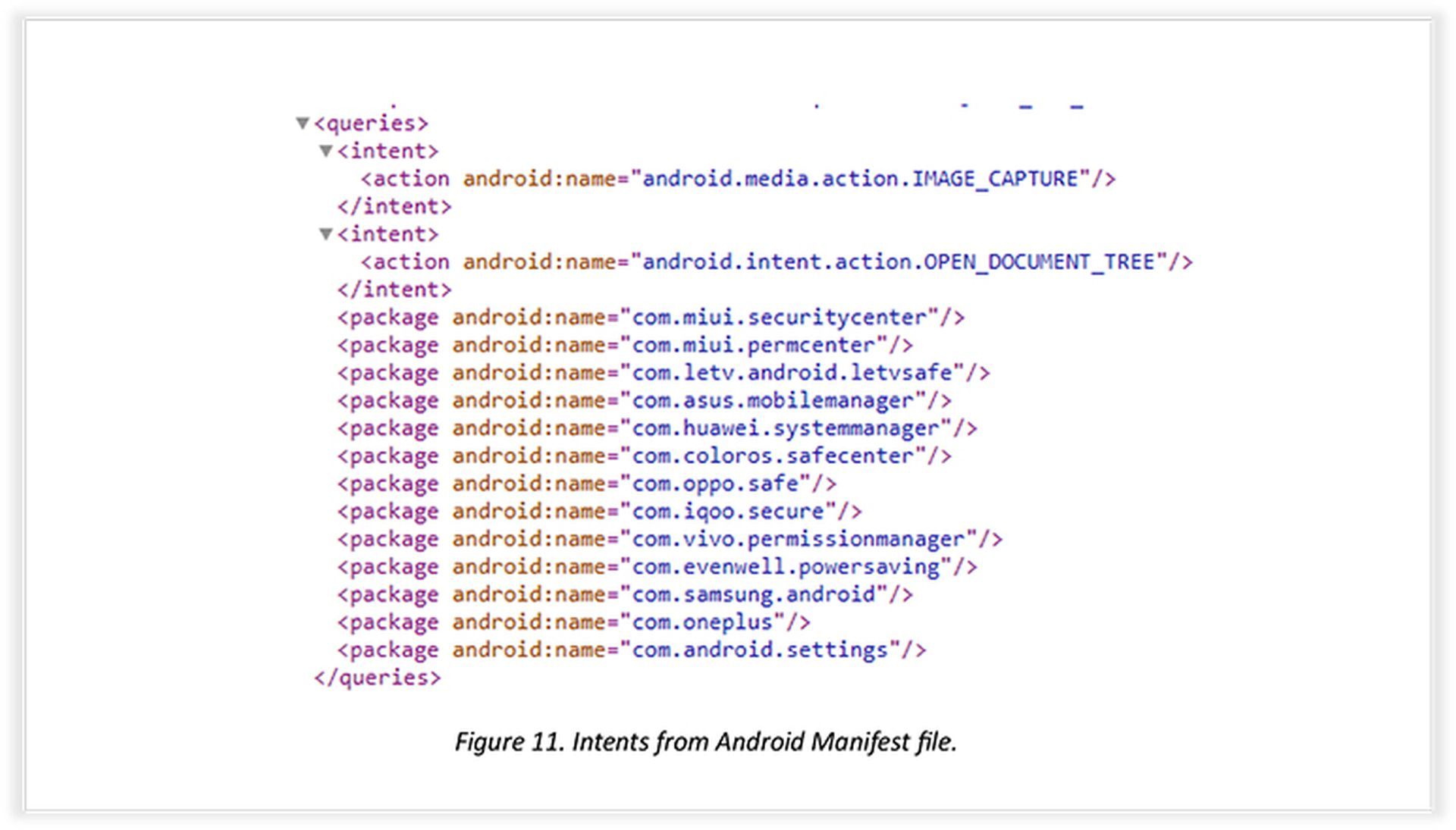

Чтобы еще больше замаскировать свои намерения, вредоносное приложение взаимодействует с другие коммуникационные приложения уже установлен на устройстве. Используя определенные намерения и разрешения, «Безопасный чат» может получить доступ к данным с таких платформ, как Telegram, Signal, WhatsApp, Viber, и Facebook-мессенджер. Эта стратегическая интеграция позволяет шпионскому ПО оставаться незамеченным молча воруя информацию у ничего не подозревающих пользователей.

Эксфильтрация данных и методы уклонения

Посвященный модуль кражи данных облегчает передачу украденной информации с зараженного устройства на команда атакующего и сервер управления (C2) через порт 2053. Украденные данные шифруются с использованием сложных алгоритмов, в том числе ЮАР, ЕЦБ, и ОАЭПаддинг, которые обеспечивают дополнительный уровень безопасности для хакеров. Кроме того, злоумышленники используют «расшифровать» сертификат для обхода попыток перехвата, что делает его чрезвычайно сложный чтобы системы безопасности обнаруживали и останавливали процесс эксфильтрации.

Бахамут: Хакерская группа, спонсируемая государством?

Исследователи CYFIRMA утверждают, что накопили неопровержимые доказательства, связывающие группу «Бахамут» с деятельностью, связанной с правительством конкретного штата Индии. Примечательно, что группа имеет поразительное сходство с «Не делать APT» (APT-C-35) группа угрозы, также предположительно спонсируемые государством. Общий центр сертификации, методы кражи данных, и область таргетинга все указывает на потенциальное сотрудничество или совпадение между двумя группами.

В прошлом месяце международная кибератака также была воспринята как спонсируемая государством, когда китайские хакеры взломали правительство США, используя облачную ошибку Microsoft.

Появление «Безопасный чат» как инструмент для кражи данных подчеркивает растущая изощренность кибершпионажакампании. Поскольку хакеры продолжают использовать тактику социальной инженерии и передовые методы уклонения, пользователям крайне важно проявлять осторожность и устанавливайте приложения только из надежных источников. Бдительность и принятие надежные меры кибербезопасности необходимы для защиты личных данных и предотвращения таких коварных атак. Осведомленность общественности, сотрудничество между исследователями безопасности, и оперативные действия технологических компаний остаются жизненно важными в продолжающейся борьбе с киберугрозами.

Избранное изображение:Джоан Геймелл/Unsplash

Source: Хакеры используют поддельное Android-приложение Safe Chat для кражи данных Signal и WhatsApp