Продолжающаяся атака на цепочку поставок, в результате которой 3CX якобы была взломана, использует подписанный цифровой и троянский вариант настольного клиента 3CX Voice Over Internet Protocol (VOIP) для нападения на клиентов компании.

3CX Phone System используется более чем 600 000 компаний по всему миру и имеет более 12 миллионов пользователей в день. 3CX — компания-разработчик программного обеспечения VoIP IPBX.

Среди клиентов компании (которые опубликовали предупреждение в четверг).

Исследователи безопасности из Sophos и CrowdStrike сообщили, что злоумышленники нацелены на пользователей программных телефонов 3CX, работающих под управлением Windows и macOS.

«Вредоносная активность включает отправку маяка в инфраструктуру, контролируемую субъектом, развертывание полезной нагрузки второго этапа и, в небольшом числе случаев, действия с использованием клавиатуры», — заявила группа разведки угроз CrowdStrike.

«Самая распространенная активность после эксплуатации, наблюдаемая на сегодняшний день, — это создание интерактивной командной оболочки», — также предупредила служба Sophos Managed Detection and Response.

В то время как эксперты Sophos заявляют, что «не могут подтвердить эту атрибуцию с высокой степенью достоверности», CrowdStrike считает, что атака была осуществлена хакерской организацией Labyrinth Collima, которую поддерживает правительство Северной Кореи. Заявление CrowdStrike беспокоит многих пользователей 3CX, хотя оно еще не подтверждено. В последнее время в таких тревожных новостях о взломе появилась искра: Linus Tech Tips взломан на YouTube.

Известно, что поведение Labyrinth Collima совпадает с поведением других субъектов угроз, таких как Lazarus Group от Kaspersky, Covellite от Dragos, UNC4034 от Mandiant, Zinc от Microsoft и Nickel Academy от Secureworks.

Как взломали 3CX в ходе атаки на цепочку поставок?

В отчетах, опубликованных в прошлый четверг вечером, SentinelOne и Sophos также сообщили, что троянская настольная программа 3CX загружается в рамках атаки на цепочку поставок.

SentinelOne назвал эту атаку на цепочку поставок «SmoothOperator». Он начинается, когда установщик MSI загружается с сайта 3CX или выпускается обновление для уже настроенного десктопного приложения.

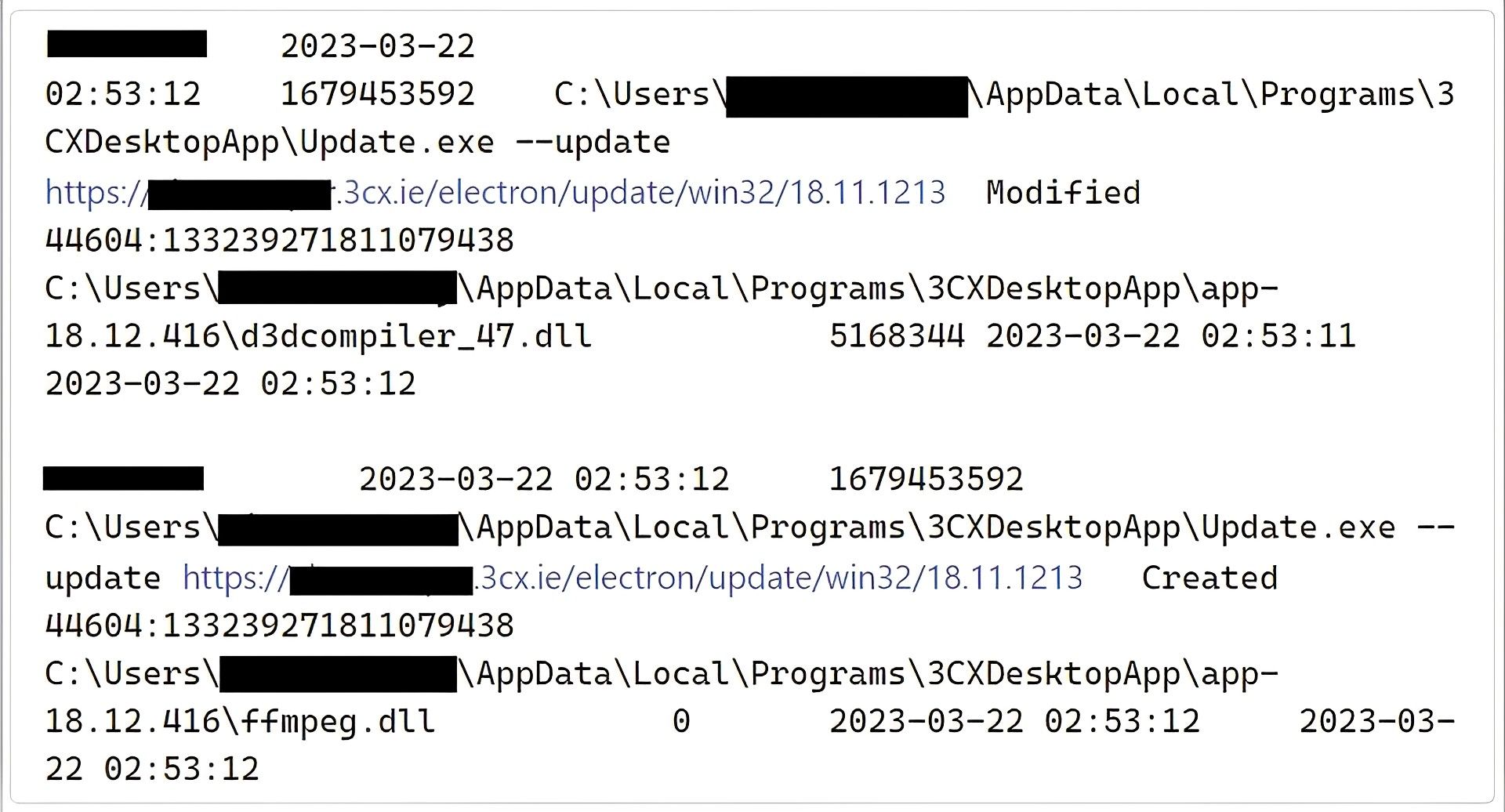

Вредоносные файлы DLL ffmpeg.dll [VirusTotal] и d3dcompiler 47.dll [VirusTotal] извлекаются при установке MSI или обновления и используются для выполнения следующего этапа атаки.

Несмотря на то, что вредоносная DLL ffmpeg.dll будет загружена и использована для извлечения и расшифровки зашифрованных полезных данных из d3dcompiler 47.dll, Sophos утверждает, что исполняемый файл 3CXDesktopApp.exe не является вредоносным.

Чтобы загрузить файлы значков, хранящиеся на GitHub, которые содержат текст в кодировке Base64, добавленный в конец изображений, будет выполнен этот зашифрованный шелл-код из d3dcompiler 47.dll.

Эти значки хранятся в репозитории GitHub, что указывает на то, что первый значок был опубликован 7 декабря 2022 года.

Согласно SentinelOne, вредоносное ПО использует эти строки Base64 для загрузки окончательной полезной нагрузки — неизвестной DLL, которая крадет информацию с зараженных устройств.

Профили пользователей Chrome, Edge, Brave и Firefox могут содержать данные и учетные данные, которые эта новая вредоносная программа способна украсть, а также системную информацию.

«В настоящее время мы не можем подтвердить, что установщик Mac также заражен троянами. Наше текущее расследование включает в себя дополнительные приложения, такие как расширение Chrome, которые также могут использоваться для инсценировки атак», — сказал SentinelOne.

Между тем, генеральный директор 3CX Ник Галеа заявил в сообщении на форуме в четверг утром, что вредоносное ПО было внедрено в программу 3CX Desktop. Galea советует всем пользователям удалить настольное приложение и в результате переключиться на клиент PWA.

«Как многие из вас заметили, в 3CX DesktopApp есть вредоносное ПО. Это влияет на клиент Windows Electron для клиентов, использующих обновление 7. Нам сообщили об этом вчера вечером, и мы работаем над обновлением для DesktopApp, которое мы выпустим в ближайшие часы». Галея поделилась на форумах 3CX.