Приложение WordPad для Windows 10 содержит уязвимость перехвата DLL, которую вредоносное ПО QBot начало использовать для заражения компьютеров, избегая обнаружения продуктами безопасности.

DLL — это библиотечный файл, содержащий подпрограммы, которые могут одновременно использоваться многими программами. Программа попытается загрузить все необходимые библиотеки DLL при запуске.

Для этого он просматривает указанные каталоги Windows в поисках библиотеки DLL и загружает ее при обнаружении. Однако библиотеки DLL в том же расположении, что и исполняемый файл, будут загружаться программами Windows в первую очередь, имея приоритет над всеми остальными библиотеками DLL.

Когда субъект угрозы создает вредоносную DLL с тем же именем, что и допустимая, и вставляет ее в ранний путь поиска Windows, часто в то же место, что и исполняемый файл, этот процесс называется захватом DLL. Когда этот исполняемый файл запускается, он загружает вредоносную DLL вместо надежной и запускает любые вредоносные инструкции, которые он находит внутри.

QBot Malware крадет электронные письма для фишинговых атак

Шпионское ПО для Windows под названием QBot, иногда называемое Qakbot, начиналось как банковский троян, но позже превратилось в дроппер. С помощью операции вредоносного ПО банды вымогателей, включая Black Basta, Egregor и Prolock, смогли сначала проникнуть в бизнес-сети и начать кампании по вымогательству.

ProxyLife, эксперт по безопасности и член Cryptolaemus, сообщил BleepingComputer, что новая фишинговая операция QBot началась с использованием уязвимости перехвата DLL в исполняемом файле write.exe WordPad в Windows 10.

Хотя ProxyLife сообщил нам, что первоначальные фишинговые электронные письма содержат ссылку для загрузки файла, BleepingComputer не получил эти электронные письма.

ZIP-архив со случайным именем с удаленного сайта будет загружен, когда кто-то нажмет на ссылку.

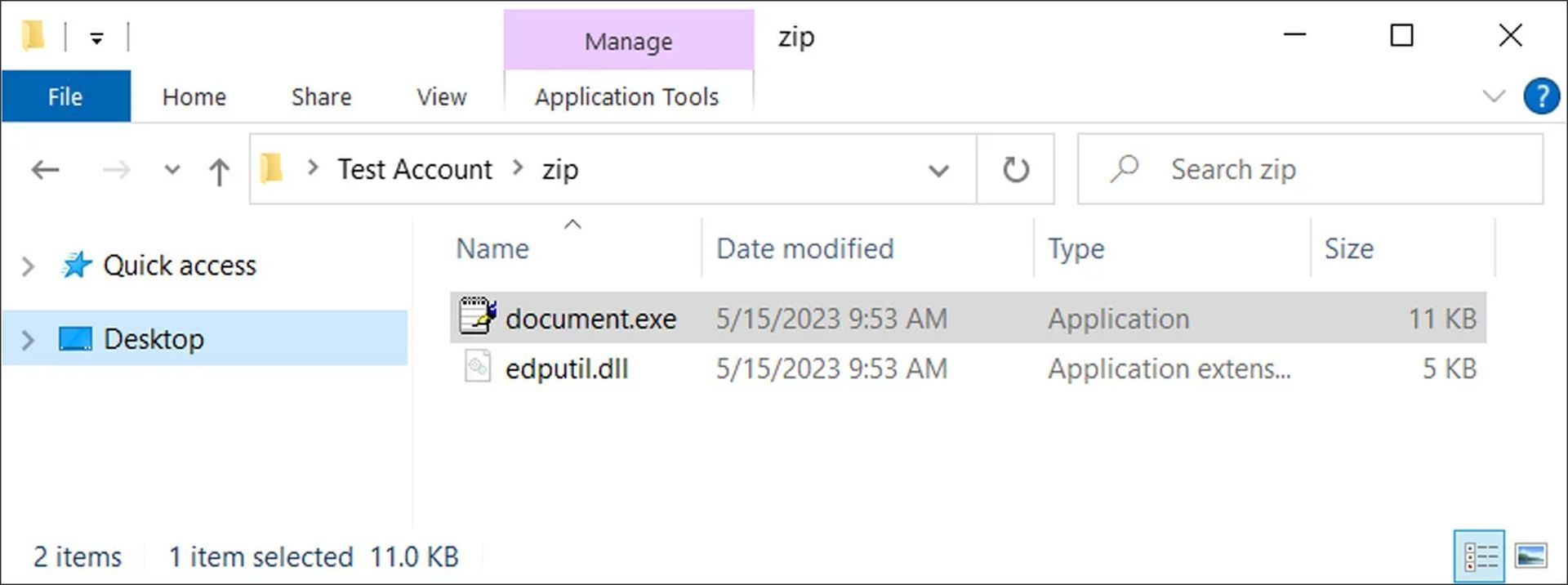

Приложение Windows 10 WordPad document.exe и DLL-файл edputil.dll (используемый для захвата DLL) включены в этот ZIP-пакет.

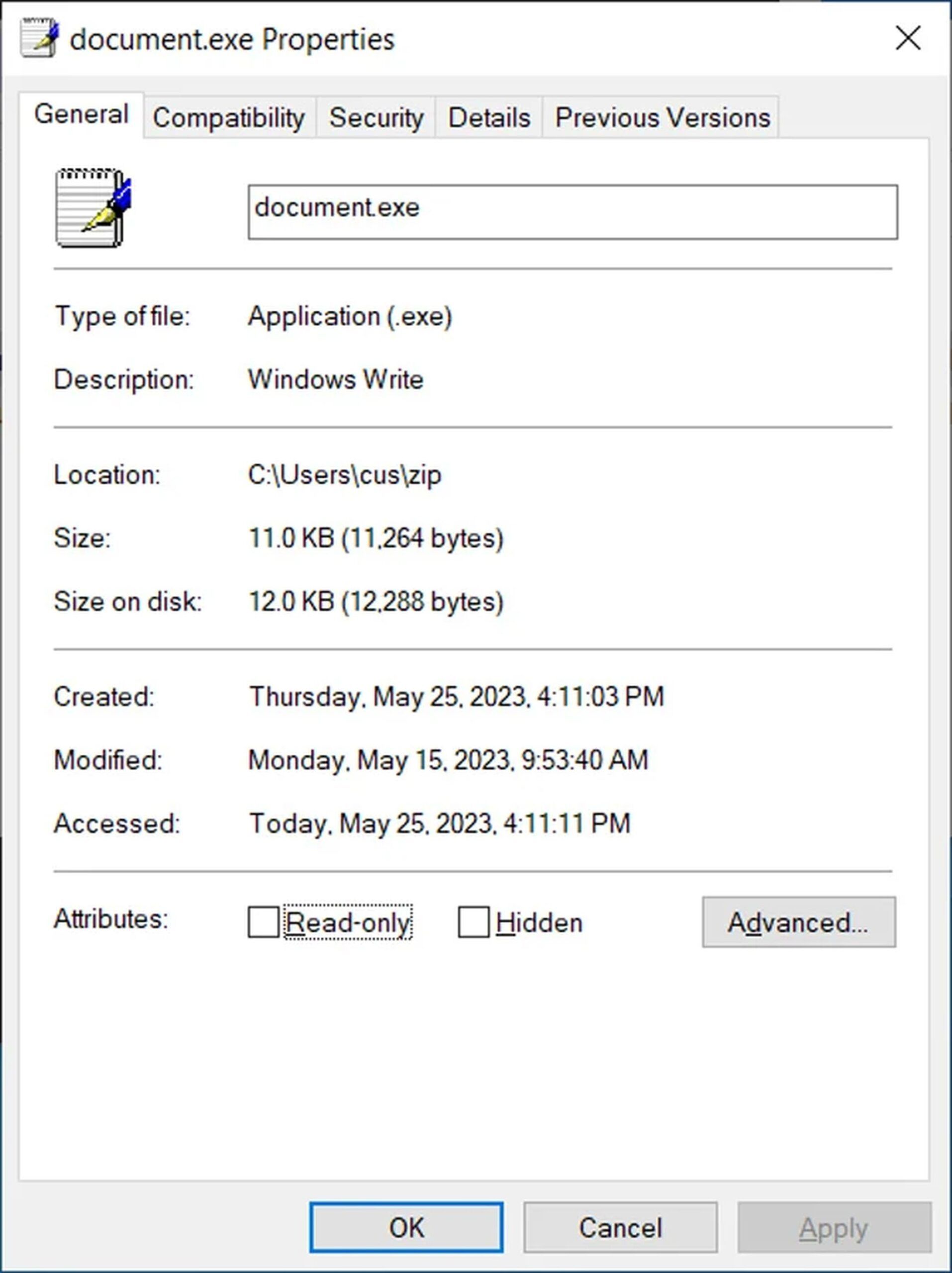

Подлинный исполняемый файл Write.exe, используемый для запуска редактора документов Windows 10 WordPad, по существу является переименованным дубликатом файла документ.exe файл, как вы можете видеть из его атрибутов.

Подлинный файл DLL с именем edputil.dll, который обычно находится в С:WindowsSystem32 папка, сразу загружается при запуске document.exe.

Однако исполняемый файл загрузит любой DLL с тем же именем, расположенным в том же месте, что и исполняемый файл document.exe, когда он пытается загрузить edputil.dll, а не ищет его в указанной папке.

Благодаря созданию вредоносной DLL-библиотеки edputil.dll и ее хранению в том же месте, что и document.exe, злоумышленники теперь могут осуществлять перехват DLL.

ProxyLife сообщил BleepingComputer, что при загрузке DLL вредоносное ПО использует C:Windowssystem32curl.Exe для получения DLL, замаскированной под файл PNG, с удаленного сервера.

Затем rundll32.exe выполняет следующую команду над этим PNG-файлом (который на самом деле является DLL):

rundll32 c:userspublicdefault.png, печать

По мере того, как Cobalt Strike (инструментарий после эксплуатации, используемый злоумышленниками для получения доступа к скомпрометированному устройству) и другие полезные нагрузки, наконец, загружаются, QBot будет продолжать бесшумно работать в фоновом режиме, перехватывая электронные письма для использования в других фишинговых атаках.

После использования этого устройства в качестве базы происходит боковое проникновение в сеть, что часто приводит к атакам программ-вымогателей и краже бизнес-данных.

Злоумышленники надеются, что, установив QBot с помощью надежного инструмента, такого как Windows 10 WordPad (write.exe), продукты безопасности не будут идентифицировать вирус как вредоносный.

Однако, поскольку в предыдущих версиях операционной системы не было программного обеспечения Curl, использование curl.exe означает, что этот метод заражения будет работать только на Windows 10 и более поздние версии.

Поскольку предыдущие версии Windows были прекращены после потери поддержки, обычно это не должно быть проблемой. В настоящее время в последние недели операция QBot переключилась на другие методы заражения, хотя для них нормально возвращаться к более ранним стратегиям в последующих кампаниях.

Если вы заинтересованы в безопасности, мы предлагаем вам ознакомиться с фишинговыми атаками в Твиттере: неожиданные побочные эффекты платы за проверку, или Объяснение DDoS-атаки Battle net down (11 октября).

Source: QBot Malware использует механизм загрузки DLL WordPad